【2】明示的/暗黙的(Explicit/Implicit)IMS登録

【2】明示的/暗黙的(Explicit/Implicit)IMS登録

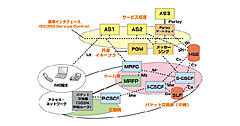

IMSユーザーがIMPUを用いて通信するには、そのIMPUによる発信、着信が可能であるように、IMSに登録して認識されている必要があります。第3回で説明したように、1つのIMPIについて複数のIMPUが割り当てられている場合(第3回図1参照) には(それらのIMPUはIMPIとともにISIMとHSSの両方に格納されている;図1参照)、それら複数のIMPUを登録する方法として、次の2つの方式があります。

(1)複数のIMPUのそれぞれについて、IMS登録手順を個別に実行して明示的に登録する方式「Explicit registration」

(2)1つのIMPUでIMS登録手順を1回実行することで、そのIPMUと組になっている他のIMPUを暗黙的にすべて登録する方式「Implicit registration」

いずれの場合にも、IMS登録の結果、HSSから当該ユーザーのIMPIに割り当てられたすべてのIMPUと、そのうちの登録されたすべてのIMPUが、S-CSCFに通知されます。

【3】USIMを用いたIMS登録

3GPPでは、ISIMがまだ格納されていないUICC(汎用ICカード)を装着したIMS移動端末からもIMSサービスを利用できるようにするため、USIMのみを格納したUICCを使って、IMS加入ユーザーが先に説明したIMS-AKAと同等の認証方式によりIMS登録する仕組みも規定しています。

その場合、USIMには加入ユーザーを一意に特定するIMSIが格納されていることから、移動端末はUSIM内のIMSIをユーザー名(sip:username@realm形式のusername)として用いる一時的なIMPIとIMPUを生成して、IMSに登録します。

IMSIは本来公表する情報ではないため、IMSIをユーザー名とする一時的なIMPUは、IMS登録のみに使われ、呼のルーティングには使えません。そのため、当該ユーザーに呼のルーティングに用いる別のIMPUを割り当ててHSSに格納しておき、先に述べた暗黙的IMS登録方式によって呼ルーティングのためのIMPUも暗黙的に登録することで、使用できるようにする仕組みになっています。

その他のIMSユーザー認証方式

【1】3GPPでの他のユーザー認証方式

3GPPでは、先に触れたIMSセキュリティ機能を完全にはサポートしない中間的なIMSシステムで、ユーザー認証を行う方式についても検討されています。この方式では、移動端末が3GPPパケット・ネットワーク(GPRS:General Packet Radio Service)に接続されて割り当てられたIPアドレスと、IMPUとの対応情報がHSSに格納されることを利用します。

すなわち、移動端末からの「SIP Registerメッセージ」を受信したS-CSCFが、HSSに問い合わせ、SIPメッセージ・ヘッダ内に記入されている当該端末のIPアドレスとIMPUとの対応関係をチェックするという仕組みです。

【2】TISPAN NGNにおけるNASS-IMSバンドル型認証

ETSI TISPAN NGNでは、端末がパケット・トランスポート・ネットワークのNASSで認証された結果として認識される端末位置情報(収容回線情報)を、P-CSCFが受信した「SIP Registerメッセージ」に付加してS-CSCFに送信し、S-CSCFがUPSFに端末のIMPI/IMPUと端末位置情報の対応関係をチェックする仕組みも、IMSユーザー認証の方式として導入されています。

***

以上のように、IMS標準では、ユーザー識別にISIMを用い、AKA認証手順によるユーザー・ネットワーク相互認証を行うことで不正利用などに対して高いセキュリティを提供しています。

3GPPでは、ISIMをベースにユーザー・ネットワーク間で各種のセッション・キーを生成して各種通信アプリケーションの利用を保護する機構GBA(Generic Bootstrapping Architecture、汎用ブートストラッピング・アーキテクチャ)もすでに標準化されているため、IMSの発展とともにISIMの利用範囲はますます広がっていくものと考えられます。

用語解説

※1

I-CSCF:Interrogating-Call State Control Function、登録時にHSS(ホーム加入者サーバ)にアクセスして、S-CSCFを割り付けるCSCF(呼状態制御機能)

S-CSCF:Serving-Call State Control Function、呼をセッション状態として管理するCSCF(呼状態制御機能)

P-CSCF:Proxy-Call State Control Function、IMSで端末が最初にアクセスするCSCF(呼状態制御機能)

※2

RAND:Randum Number、乱数

AUTN:Authentication token、認証トークン

Ck:Ciphering Key、秘匿鍵

Ik:Integrity Key、インテグリティ(データの完全性)鍵

関連記事

NGNの標準化動向 (1)

FMCフォーラム開催「NGN成功の鍵はオープン化」で意見が一致!

KDDI研究所 山田秀昭主任研究員、「NGNリリース2はIPTVが大きな焦点」