◆現在懸念されているセキュリティ課題②国内実証事業におけるサイバーセキュリティの研究状況

◆現在懸念されているセキュリティ課題②

国内実証事業におけるサイバーセキュリティの研究状況

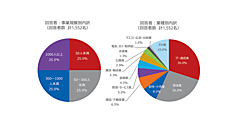

国内のスマートグリッド実証事業の多くは、公的機関からの委託などによって研究が進められているが、最初は設置するスマートグリッド関連機器や設備の設計・開発から始まることが多く、次の段階で相互運用性を可能とするシステムやインフラの構築が始まる。

また、スマートグリッドは、電力関連事業者だけでなく、情報通信事業者(あるいは同一会社内の情報通信部門)、自動車関連事業者、建設関連事業者、家電関連事業者など、さまざまな事業者が参画し、それぞれのスマートグリッド関連機器や設備を相互に連携することになる。

このような状況のなか、それぞれの事業者の機器や設備を連携させるために必要となるのが「インタフェース仕様の開発」と、連携する相手との「合意形成」であるが、それぞれの事業者の思惑の違いや、機器や設備の技術的な対応の限界などの理由によって、具体化の段階で手戻り(作業のやり直し)や停滞が発生することがある。

さらに、実証事業は期限が決まっており、かつ、実証研究するために実運用させることが前提となるため、実証事業の前半は、「運用可能な状態にすること」を一義的な活動目的としてしまう傾向にある。

したがって、このような状況においては、サイバーセキュリティ領域の研究を主体的に推進することが大変難しくなるため、やむを得ず、机上での研究を余儀なくされる。

◆現在懸念されているセキュリティ課題③

情報通信分野におけるサイバーセキュリティの脅威

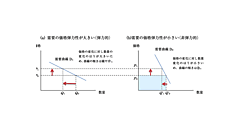

情報通信分野におけるサイバーセキュリティの脅威は、情報通信のインフラとその技術によって実現される。このため、「双方向通信」および「システムとその端末」において、その脅威が発生することが多い。

例えば、一般的な報道で見られるサイバー攻撃として言及されることが多いDDoS攻撃は、「双方向通信」に関するインフラや技術を利用したものであり、Webサイトの改ざんについては、「双方向通信」に加えて「システム」のセキュリティホール注5を利用したものということができる。

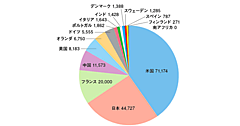

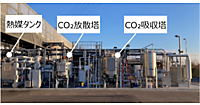

スマートグリッドでは、発電量が一定でない再生可能エネルギー(需要家側において設置された太陽光発電システムや地域の風力発電システム等)や、電気自動車に蓄電された電力などを含めて、地域の需要に応じて電力を融通し合うシステムを目指している。

それを実現するために、需要家側において、

- リアルタイムに電力消費量をデータ化する機能

- 他の機器と通信する機能

- 他の電気機器の管理機能をもつ「スマートメーター」を設置し、地域全体の大規模分散型インフラを構築することになる。

米国の専門家によると、現在市場に提供されているスマートメーターについては、「暗号や認証が実装されていない状態で、ソフトウェア更新や電力供給の停止操作などの重要な機能を実行する製品が存在する」ことが確認されている。

これは、スマートメーターを開発する電力系統分野の開発者に、情報通信分野の脅威の認識や、その仕組みの理解が不足している可能性がある。あるいは、スマートグリッドの初期段階では、需要家にスマートメーターを設置することが優先され、かつ、現在のスマートグリッド推進が政府機関などからの助成金の影響を受けているものが多く、かなりの急ぎで展開されている状況がある。

そのため、スマートメーターにおけるセキュリティ対策を、設計開発および実装する余裕がないという可能性もある。

◆現在懸念されているセキュリティ課題④

不特定多数の第三者からのアクセスの可能性の増加

またスマートグリッドは、複数の業界や業種が協業することをコンセプトにしているため、スマートメーターから送信される情報は、通信インフラを通じて、特定の管理システムに送信された後、さまざまな組織のシステムと共有され、第三者のサービスと連携することがある。

そのため、相互接続性を実現する観点から、通信のインタフェースには標準的なものが採用され、さらに通信回線としては汎用的なネットワークが採用されることが多い。

このように、スマートグリッドの通信環境では、情報や管理システムに対するアクセスが容易になる反面、不特定多数の第三者からのアクセスの可能性を増加させ、ネットワークが輻輳(ふくそう)してしまうことにもなる。

▼ 注5

セキュリティホール:Security Hole、コンピュータソフトウェアのバグ(欠陥)などによって生じた、システムのセキュリティ上の弱点。