【創刊5周年記念】特別座談会 IoT時代のサイバーセキュリティにどう対処すべきか ≪後編≫

2017年12月8日 (金曜) 0:00

前編(本誌2017年11月号)では、サイバー攻撃の脅威を前提とした対策が必要とされる、IoTの現場の状況を見ながら、経営層のセキュリティへの理解が重要であることや、セキュリティに関する情報共有組織「ISAC」(アイザック)の重要性、サイバーセキュリティの責任の所在などについて語っていただいた。

後編では、企業におけるCIO(最高情報責任者)とCISO(最高情報セキュリティ責任者)などの役割を整理しながら、米国のサイバーセキュリティの教育プログラムやIoT時代における経営層と現場の役割を語っていただいた。セキュリティの施策はトップダウンでなければ「部分最適」が発生してしまうこと、カギとなるのはやはり経営層の理解やガバナンスであること、セキュリティをコストと位置付けるのではなく、積極的なマインドチェンジによって、新ビジネスを拓くチャンス到来ととらえることが重要であるなど、本質に迫った議論が行われた。

【座談会出席者】<司会>東京大学 情報理工学系研究科 教授 江崎 浩(えさき ひろし)氏、

株式会社サイバーディフェンス研究所 専務理事・上級分析官 名和 利男(なわ としお)氏、

マカフィー株式会社 サイバー戦略室シニア・セキュリティ・アドバイザー CISSP 佐々木 弘志(ささき ひろし)氏

企業におけるCIOとCISOはアクセルとブレーキの関係

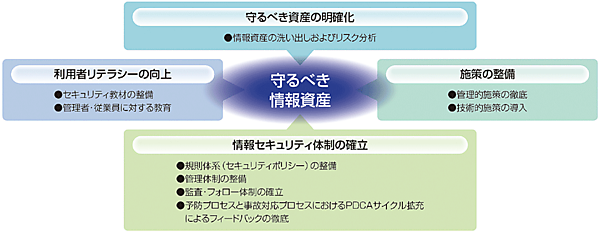

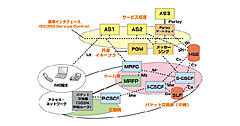

江崎:ここでは、企業における情報セキュリティ体制について考えていくことにしましょう。これは「情報セキュリティ・ガバナンス」ともいわれ、その企業における社内統制の体制を意味しています。図1に、最近発表された日立グループの情報セキュリティ・ガバナンスの例を示します。

一般に、企業の情報セキュリティ部門関係の責任者は、CIO、CSO、CISO(「シーゾー」あるいは「シソー」)などと呼ばれ、次のような役割を担っています。

- CIO:Chief Information Officer、最高情報責任者。組織全体の情報管理を行う。

- CSO:Chief Security Officer、最高セキュリティ責任者。組織全体のセキュリティ管理を行う。

- CISO:Chief Information Security Officer、最高情報セキュリティ責任者。情報システム部門とは別組織として情報セキュリティ全体を統括する。

これらは日本では、区別されていないケースが多く、1人の本部長あるいは役員が兼務しているケースも多くなっています。

名和:日本は不思議な国です。CSOは、情報セキュリティに物理セキュリティも含めた経営危機全般の管理を担当し、事業の継続性(BCP:Business Continuity Planning)が中心的な責任範囲となっています。

私の活動経験の限りで申し上げますと、CIOは情報システムをいかに活用して、営利活動、あるいはビジネスをいかに拡張するかというところに重きを置いています。これに対してCISOは、システムのリスク、あるいは脅威を見定めて、重点的に脅威に対する最適なリスクヘッジ(危険回避)をするというミッションをもっています。

双方は、CISOがブレーキでCIOがアクセルのような関係性になっていると、米国企業とのおつきあいの中で、このような表現の説明を受けることがありました。

江崎:日本ではCIOとCISOを兼務していますが、ほとんどの場合、機能していないケースが多いですね。これは、会社組織でいうと、CEO(Chief Executive Officer、最高経営責任者)と監査役(取締役の業務執行を監査する人)が同じ人が兼務しているという感じです。このような現状を変えるには、その会社で生産しているプロダクト(製品)に対して「リスク管理ができていないと、会社の経営がめちゃくちゃになってしまう」というような話ができるCISOが必要なのです。

名和:そうです。CISOの担当者は名ばかりの会社が多いように感じます。

佐々木:CIOとCISOがアクセルとブレーキの関係だというのは、私も米国で聞きましたので一般的な考え方のようです。ときどき、CIOの下にCISOが設置されているケースを見かけますが、これでは、アクセル(CIO)のほうが勝ってしまいます。CIO、CISOが対等でお互いをけん制しあう関係の維持が重要だと思います。

米国のサイバーセキュリティの教育プログラム

江崎:米国には、そうした問題に関する経営者向けの教育プログラムなどがあるのでしょうか。

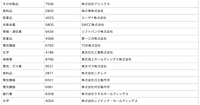

名和:あります。サイバーリスク評価指針(図2)などを策定している全米取締役協会(NACD注1)には、外部執行役員、あるいは執行役員を育成するプログラムがあります。

〔1〕ビジネス現場で必要なアクションアイテム

江崎:そのNACDの教育は、いわゆるサイバーセキュリティの技術的な問題よりも、経営的な内容ですか。

名和:はい。経営目線の内容になっています。

江崎:なるほど。経営層向けの内容ですと技術的な内容に深く触れないので、前編(2017年11月号参照)でお話したような、「クローズド(つながっていない)だから安心」ということでビジネスをしていると、結局リスクが大きくなってしまうことや、そのリスクを避けるための契約の形態はどうするか、というようなことが問題になってきますね。

名和:そうですね。そういうアクションアイテム(Action Item、ビジネス現場で「すべきこと(一覧)」)を獲得する必要があると思います。今年(2017年)の10月に、スペインのバルセロナで開催された少しディープなセキュリティカンファレンスに出席しましたが、参加者は、捜査機関、セキュリティ専門家、欧米企業のCISO関係者でした。公開されていないサイバー攻撃の分析や評価に関する話がほとんどでしたが、実際に発生している事実を深く理解することで、徹底的な状況認識を共有することが目的の1つでした。

彼らとは年に3回ほど会うのですが、毎回、共有されるサイバー攻撃が深刻化している状況を肌で感じます。今、実際に何が起こっているかを整理・分析することによって、次にどのような脅威が発生するのかをディスカッションして、それぞれの場でアクションアイテムを作っていくのです。

一方、日本の企業からは、サイバー脅威はよくわからないので、すべきこと(アクションアイテム)を教えてくれといわれるのです。これは、まるで受け身の姿勢で学ぶ日本の義務教育の延長のような感じです。

〔2〕多くは名ばかりの日本のCISO

江崎:名和さん、佐々木さんのお二人の会社は、セキュリティ教育についてもビジネス領域としてお考えなのですか。

佐々木:私の会社(マカフィー)はそうです。まさにCISOの設置も含めてお手伝いをしています。実際、皆さんがおっしゃるとおりで、日本のCISOというのは多くは名ばかりであり、情報システム部長が昇格してCISOになっているケースが多いですね。

しかし、情報システム部長クラスですと、本当に企業に責任をもつ経営者の立場ではない。ですから、いくら提案してもセキュリティ自体が経営課題にならないのです。そこで、経営に責任をもつ常務取締役クラスあたりの人がCISOになってもらうことが重要なのです。

実際、海外の電力会社のCISOの方とお話していると、そのような人(CISO)の中には、自分の会社にとってどれだけリスクがあるかということを、的確に判断できるスキルの高い人も多くいます。

このようなブレーキをきちんと踏める人(すなわち、セキュリティの知識だけではなく、視野が広くバランス感覚に優れ、リスク管理ができる人)を育てるのが大事なのです。そういう人たちが会社にいれば、会社でCIOが提案したことを、CISOがそれを受けて、経営的にこのようなセキュリティ対策をする必要があると提案するわけです。結果として、会社としてセキュリティ対策にこれだけ投資すれば、これだけ儲かるよという話が経営会議でできるようになるのです。

▼ 注1

NACD:National Association of Corporate Director、全米取締役協会。米国では1970年代の後半に社外取締役が誕生したことに伴って、社外取締役の連携強化のため1977年にNACDが設立された。このNACDが中心となって、サイバーリスク評価指針(Directors’ Handbook on Cyber-Risk Oversight)などを策定し2014年7月に発表している。2017年1月に、その最新の改訂版が発行されている。

https://www.nacdonline.org/Store/ProductDetail.cfm?ItemNumber=10687