IPA、「2014年度情報セキュリティ事象被害状況調査」報告書を公開

2015年1月15日 (木曜) 0:00

独立行政法人情報処理推進機構(東京都文京区本駒込、理事長:藤江 一正、以下IPA)は、最新の情報セキュリティ関連の被害および対策の実施状況を把握し、適切な情報セキュリティ対策の普及・啓発活動を推進するため、「2014年度情報セキュリティ事象被害状況調査」を実施し、その報告書をIPAのWebサイトで公開した。

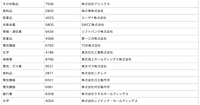

調査対象は業種別・従業員数別に抽出した13,000企業(企業名非公開、調査期間:2014年8月~10月)とし、回収数は1,913件におよぶ。

2014年は、IPAに寄せられた標準型サイバー攻撃の件数が201年に比べ5.2倍と増加、コンピュータウイルスの感染によるインターネットバンキングでの不正送金被害が法人で急増するなど、組織が保有する機密情報や金融資産を狙ったサイバー攻撃が発生した。また、その手口は外部から組織を狙うものに限らず、内部者による不正行為の事例も大きな問題となった。

調査結果のポイントおよび調査概要は以下のとおり。

1.サイバー攻撃の遭遇率が5.5ポイント増加、Webサイトにおける被害が増加

サイバー攻撃の被害にあった回答は4.2%、発見のみの回答は15.1%であり、その合計(遭遇率)は19.3%となり、前回の調査の13.8%から5.5ポイント増加した。Webサイトに関する被害が多数を占めており、具合的な内容は「Webサイトのサービスの機能が低下させられた」がもっとも多く22.5%、「Webサイトのサービスが停止させられた」被害も13.8%となっている。Webサイトが被害に遭う原因には、管理アカウントの搾取、Webサーバの脆弱性が狙われる事などがある。

2.標的型攻撃メールによる被害の状況

標的型攻撃を受けたのは、サイバー攻撃に遭遇した前出の19.3%(368社)のうち、30.4%(112社)であった。そのうち被害に遭った割合は18.8%(21社)である。なお、その手口の内訳は「同僚や取引先、サービス業者からのメールを装い、添付したウイルスファイルを開封させる」が最も多く54.5%(61社)、次に「電子メールに表示されたURL経由で攻撃用のWebサイトに誘導させる」が40.2%(45社)であった。このように標的型攻撃メールは、ウイルスが添付されるだけでなく、開封を促すための文面などが巧妙になっていることから、注意が必要である。

3.電子メールでウイルスに遭遇する割合が8.9ポイント増加

ウイルスに遭遇(発見と感染)した割合は、2012年(2013年調査)の71.5%から73.8%となり、2011年度の68.4%から年々増加傾向にある。侵入経路別にみると、もっとも多いのが「Webサイト閲覧」で65.4%(前回調査63.2%)、次いで「電子メール」が前回調査の51.7%から60.6%であった。

4.クライアントパソコンへのセキュリティパッチ適用率が7.3ポイント向上

クライアントパソコンへのセキュリティパッチの適用状況では「常に適用し、適用状況も把握」が43.3%と前回調査の36.3%から7.3ポイント増加。一方で「常に適用する方針・設定だが、実際の適用状況は不明(29.7%)」と「各ユーザに適応を任せている(13.6%)」の合計は43.3%となり、前回調査の48.0%よりは減少しているものの、実際に適用を確認していない企業が依然として4割超も存在している。脆弱性が残存するパソコンをターゲットとし、Webサイトを閲覧しただけで観戦させる攻撃が相次いでいることから、セキュリティパッチ適用が浸透しつつあるが、まだまだ十分とは言えない状況である。

5.内部サーバにセキュリティパッチをほとんど適用していないのは16.8%

外部に公開しているサーバがセキュリティパッチを「ほとんど適用していない」割合は6.3%の一方で、組織内部で利用しているサーバセキュリティパッチを「ほとんど適用していない」が16.8%。その理由の筆頭は「パッチの適用が悪影響を及ぼすリスクを避けるため」で74.0%であった。内部サーバは外部から直接攻撃されることはないと、現状の設定のまま変更したくない意識が働いているのもと憶測される。しかし、ウイルスの進入経路として「USBメモリなどの外部接続記録媒体」が34.3%もあることから、組織内での感染拡大を防止するためにも適切な管理が求められる。

6.小規模な組織では内部不正防止のための、定期的なパスワード変更の実施割合が低い

IPAでは、定期的なパスワード変更の実施割合が低い主な業務システムの一般ユーザアカウントのパスワードの設定ルールについても、今回初めて調査を行った。パスワードを「システム上で、定期的な変更を必須としている」企業の割合は53.1%。従業員規模で分類すると300人以上の企業では62.8%、300人未満の企業では37.4%と、大きな差が確認された。パスワードの強度確保に加え、定期的なパスワードの変更をシステム上で実施することは、組織内でのなりすましログインによる情報搾取の内部不正として一定の効果がある。パスワードの設定ルールの整備や管理は適切に行う必要がある。