NGN(次世代ネットワーク)では、いつでもどこでも安心・安全にネットワークを介して生活、仕事ができるユビキタス社会の実現を目指しています。しかし、「いつでもどこでも」というモビリティ(移動性)を求めると、そこには「安心・安全」というセキュリティとのバランスも当然必要になってきます。本連載「NGN時代のモビリティとセキュリティ」では、モビリティを実現するさまざまな最新技術の動向と、セキュリティとのバランスのあり方について、現場の第一線で活躍される専門家の方に解説していただきます。

第2回は、アルバネットワークス 小宮博美(こみや ひろみ)氏に、もはや仕事でもプライベートでも欠かせなくなった無線LAN環境と、そのネットワークの安全性を支える技術について、説明していただきます。(文中敬称略)

≪1≫無線LANが1人1台のPC環境を促した?

NGNにおいて、いつでもどこでも安心・安全に生活し、仕事ができるためには無線アクセスが欠かせない。NGNで期待されている無線アクセス手段としては、第3世代(3G)の携帯端末の他、WiMAXや新しいものでは第3.9世代のLTE(Long Term Evolution)などがある。また、携帯電話を家庭に設置した小型基地局を介して利用するフェムトセルなどもある。しかし、現時点で家庭のインターネットアクセスとして利用できる無線アクセスでもっともポピュラーな手段は無線LANだ。

日本において、無線LANが便利なものであるという認識は、各家庭のインターネット回線がブロードバンド化され、インターネットへの常時接続とともに、一家に1台のPCから1人1台のPCへ移行したときからもたれている。PCが一家に1台のときは、PCを使いたいときにPCの前へ行くのが、当然のように思っていたと思う。これが1人1台となると各人が使いたい場所にPCを置きたくなる。このようにPCをどこででも使えるというのがモビリティである。

企業においても、事務所、会議室、カフェテリア、支社、支店など、どこでもネットワークにアクセスできるようにするのがモビリティであり、それを実現する1つの方法が無線LANである。(図1)

全世界のオフィスで無線LANを利用しているマイクロソフト社のネットワーク・アーキテクトであるビクトリア・ポンチーニ氏によると、ユーザーからのフィードバックでは、無線LANによるモビリティで、70%のユーザーの業務効率が向上した。また、75%以上のユーザーが毎日無線LANを利用し、72%のユーザーは有線LANを使わなくなったそうである。つまり、企業でも安全で大規模な無線LANの運用が可能であり、ユーザーの利便性は有線以上であることを示している。

ユーザーに充実したモビリティを提供するためには、ユーザーが移動する可能性があるすべてのエリアを無線LANでカバーしておく必要がある。利用するクライアントも多種多様になり、今日では、無線IP電話を使ったVoWLAN(Voice over 無線LAN)などもあるため、事務所、会議室だけではなく、階段、倉庫、駐車場など、企業の敷地内すべてにカバー・エリアが拡大している。

≪2≫無線LANの企業導入の歴史とIEEE 802.11i

企業で無線LANを導入する際、または、カバレッジを広げる際に、しばしば受ける質問がネットワークの安全性である。無線LAN通信では、無線LANクライアントあるいは、アクセス・ポイントから送信されたデータ(電波)を誰でも受信することができ、データが暗号化されていなければ、当然データの内容を読み取られてしまう。さらに、アクセス・ポイントからの電波を受信できるということは、認証が実施されていなければ企業ネットワークへ侵入もできてしまうということでもある。このため、企業向け無線LAN製品では、暗号および認証機能が高められており、安全性が確保されるようになってきている。

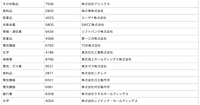

これらのLANセキュリティの問題は、2004年6月に標準化されたIEEE 802.11i(※)で解決されるようになった。802.11iでは、図2に示すような、いろいろな技術を取り入れ、認証と暗号化の方法が規定されている。

※ IEEE 802.11i:無線LANにおける認証機能と暗号化に関するセキュリティの規格

認証方式では、802.1x(※)の規格が利用され、クライアントの接続を許可するか否かの認証と、許可されたクライアント向けの鍵の発行および、鍵のローテーションが規定されている。暗号方式では、下位互換性を重視したTKIP(※)の他に、現時点では解読不可能なAES(※)が採用されている。AESとは米商務省技術標準局(NIST)がこれまで利用してきたDES(Data Encryption Standard)に変わる新しい標準暗号化方式として採用した方式で、128ビットの鍵を元にして、10段階の処理を行う。802.11iでは、さらに安全性を高めるため、AESと共に改ざん検出プロトコルのCCMP(Counter mode with CBC-MAC(Cipher Block Chaining Message Authentication Code) Protocol)の実装を義務付けている。つまり、暗号化されたデータが、通信相手から送られ、途中で書き換えられていないことを保証している。

※ 802.1x:認証機能と鍵の管理方法を規定した規格

※ TKIP:Temporal Key Integrity Protocol、ティーキップ。一時的な鍵を用いる暗号プロトコル。鍵長は40ビットと128ビット

※ AES:Advanced Encyption Standard、高度暗号化標準。従来のDESに変わる次世代の共通鍵暗号で最大256ビットの鍵長

≪3≫Windowsでもサポートされている802.11i

この802.11iを利用すれば、無線LANを安全に運用することができる。残る問題は、802.11iを使って運用面でユーザーに負荷がかからないかである。結果から言うと、負荷はほとんどない。現在では、802.11iと802.1xを利用するのが一般的になってきており、企業のクライアントとして一般的に使われているWindows XP、Vistaには、クライアント機能が統合されている。したがって、追加のソフトウェアをインストールする必要がなく、また、ユーザーは有線LANのときと同様の使い方で安全に無線LANを使うことができるようになった。

802.1xには、大きく分けてユーザー名、パスワードで認証する方法と、クライアント証明書を用いる方法があるが、どちらも最初に設定さえ行ってしまえば、キャッシュ機能によって以降はPCを起動するだけで認証、鍵配布、暗号が自動で行われる。

≪4≫企業ネットワークを支える無線LAN機器の例

ここで、具体的に大規模企業で多く使われているアルバ社の製品を例に挙げて説明する。同社の機器では、認証、暗号に加え、ユーザーのアクセス制御が行えるファイア・ウォールも統合されている。同様の手順で認証、暗号化が行われていても、ユーザーのアクセス権限に合わせて、到達できるサーバや、利用できるプロトコルなどを管理者が設定できるという仕組みである。802.11i標準を使って外部からの脅威に対応し、さらに、アルバ独自の機能を使って企業ネットワークを安全に運用することができる。これまでのように、サーバに対するアクセス権をもっているユーザーがその都度パスワードを入力するのではなく、ネットワークとして権限がないユーザーはサーバに到達できないようにしておけば、ネットワークのセキュリティを高めつつ、ユーザーの使い勝手を良くすることもできる。(図3)

以上のことから、ユーザーに負荷をかけず、無線LANを安全に利用できることは理解いただけたと思うが、最後に運用面についても触れておこう。無線LANの利便性が理解されている今日では、大規模な無線LANの導入も珍しくなくなっている。アルバの機器の例では、大規模な無線ネットワークであっても、運用、管理が簡単に行えるよう、集中処理型アークテクチャにもとづいている。このアーキテクチャの基では、企業内すべてのアクセス・ポイントは、単一拠点で集中的に設定、管理が可能になる。現実に10,000台を超えるアクセス・ポイントを集中管理している実績もある。これだけ大規模なネットワークであっても、802.11iを使った認証、暗号化が行われ、ネットワーク・ワイドでの安全なモビリティが提供されている。(図4)

プロフィール

小宮博美(こみや ひろみ)

現職:アルバネットワークス株式会社

カントリー・ジェネラル・マネージャ代行

1989年 日本DEC株式会社。日本DEC初のネットワークスペシャリスト。

1994年 ベイ・ネットワークス株式会社。キャリア及びISPマーケットを担当。

1997年 アルテオン・ウェブシステムズ システムエンジニアリング部 部長。日本法人立上げ時より技術部門を統括、アジアにおける負荷分散装置等の新技術立ち上げの第一人者。

2003年 アルバネットワークス株式会社。技術部門の統括として日本法人を立ち上げ、2008年1月より現職。