新しいサイバー攻撃の対処で必須となる「ゼロトラスト」

新しいサイバー攻撃の対処で必須となる「ゼロトラスト」

〔1〕新型コロナ禍で浮上したテレワーク・働き方を狙ったサイバー攻撃

「2020年は、COVID-19の世界的な流行に伴ってニューノーマル時代を迎え、ビジネスにおけるテレワークやリモート会議、VPNなどの活用が本格的に始まったため、それを狙った攻撃が頻繁に行われるようになりました。これを裏付けるかのように、IPA(情報処理推進機構)が、2021年2月26日に発表した『情報セキュリティ10大脅威 2021』によると、“テレワーク等のニューノーマルな働き方を狙った攻撃”が、組織攻撃部門の第3位に浮上し注目されました注7」と、IPA産業サイバーセキュリティセンター サイバー技術研究室 専門委員の佐々木 弘志氏は語る。

また、世界的に見ると、COVID-19の流行に乗じて、特に医療機関への攻撃が増大注8している。一方でサイバー攻撃の手法はCOVID-19とは関係なく進化しており、攻撃の広さも目立ってきている。例えば、ランサムウェアによる攻撃は、引き続き2020年から2021年にかけて流行しているが、その対象範囲はIT(情報系)システムへの攻撃を足場にして、OT(制御系)システムへと広がりを見せるようになってきた。

〔2〕住民の命に関わる危険なサイバー攻撃

2021年2月8日、米国フロリダ州ピネラス郡オールズマー市水道局の水処理システムに対して、何者かがリモートアクセスにより侵入し、飲用水処理のための薬剤である水酸化ナトリウムの量を正常値の111倍もの濃度に変更するサイバー攻撃が行われた注9。「サイバー攻撃が、ランサムウェアのようなシステム停止だけではなく、住民の命に影響しうることを示した攻撃」だと佐々木氏はいう。

幸いにも、このケースでは、担当者が早期に異常を発見して、正常な設定に戻したため被害はなかった。しかし、OTシステムへの攻撃が、ランサムウェアによるITシステムの停止とは、質の違う脅威をもたらすことを示したといえる。また、COVID-19の流行下で加速するリモートアクセスのセキュリティリスクをどのように減らすかは、ITのみならずOTシステムでも重要な課題となった。

〔3〕必須となってきたゼロトラスト環境の実現

「リモートワーク環境においてVPNを使用する場合、VPNを攻撃して乗っ取ってしまえば、マルウェアが社内に侵入できます。社内に一度入ってしまえば、比較的自由にさまざまなリソースにアクセスできるわけです。これに対して、近年、流行しているゼロトラスト環境は、ネットワーク内のユーザーを盲目的に信じるのではなく、‘検証してから信頼する’ということを基本的な考え方としています」と佐々木氏は述べる。

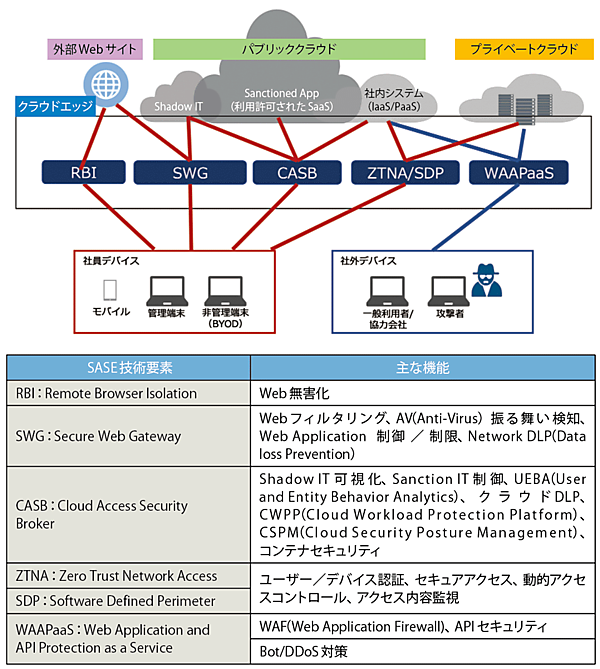

図4は、ゼロトラストの実現に向けたクラウドサービスの総称であるSASE注10の技術要素を示したものである。クラウド上の入り口(クラウドエッジ)部分に示すRBI〜WAAPaaSは、セキュリティソリューションの一覧である。

図4 SASEセキュリティフレームワークに関する主な技術要素

出所 佐々木 弘志氏提供資料より

従来は、端末からVPNを経由して社内システム(プライベートクラウド)につながっていたが、最近ではプライベートクラウドのデータを、(重要な機密情報を除いて)パブリッククラウドに移行するケースが増加している。

「ゼロトラストを実現するためには、さまざまな技術要素がありますが、ほとんどの企業がいきなりすべてをパブリッククラウド移行できるわけではなく、当面は、プライベートクラウドとのハイブリッド環境で運用する必要があります。近年は、そのための要素技術が十分に整ってきており、VPNに頼らなくても、ZTNAやCASBを導入することで、新しいリモート作業環境を構築できるようになってきました」と佐々木氏。

DX時代を迎えて、働き方改革やリモートワーク推進により、企業の情報システムは、パブリッククラウドへの移行が加速しているが、そのための新しいセキュリティフレームワークを構築し、ゼロトラスト環境の実現に向けた対策・導入が必須となってきている。

▼ 注7

https://www.ipa.go.jp/security/vuln/10threats2021.html#download

▼ 注8

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/pdf/004_03_00.pdf

▼ 注9

https://www.youtube.com/watch?v=MkXDSOgLQ6M

▼ 注10

SASE:Secure Access Service Edge、サシー。ガートナーが提唱する、安全で迅速なクラウドの採用を可能にする包括的なフレームワーク。各種ユーザーのデバイスがいつでもどこでもクラウド上のアプリケーション、データ、サービスに安全にアクセスできるようにするåセキュリティフレームワーク。