スマートグリッドセキュリティに関する欧州の取り組み

次に、「情報利用型」の例として、連載第2回と同様にスマートグリッドセキュリティに対する取り組みを紹介する。

〔1〕欧州委員会指令2009/72/EC

欧州では、2009年の欧州委員会指令2009/72/ECに基づき、2020年までに少なくとも80%の消費者にスマートメーターシステムを適用することが定められている。それに応じて、2012年9月に欧州委員会勧告2012/148/ECにおいて、スマートメーターシステムに関してメーターデータ保護や、設計段階でのデータ最小化(利用者から、必要最小限のデータしか取得しないこと)など考慮すべき点が示された。

〔2〕ENISAによるスマートグリッドのセキュリティ認証についての課題と勧告

また、ENISA(欧州ネットワーク情報セキュリティ庁)は、2014年12月にスマートグリッドのセキュリティ認証についての課題と勧告を公開した。この文書は、欧州共通のスマートグリッドにおける認証スキーム(承認方式)を定めて、現在、ドイツ、イギリス、フランスなど、各国で独自に行われている取り組みとの整合性を取り、最終的には欧州で共通化していこうという目的をもっている。また、前述した欧州委員会勧告2012/148/EUを踏まえて、データ保護の観点が最重要とされている。

これらの2つは、これまで紹介してきた情報利用型の業界におけるセキュリティ政策と同様に、順守義務がなく、適用については加盟国の裁量に任されている。

欧州のスマートグリッドセキュリティに関する課題

欧州は、電力系統が国をまたいで広く連系しているため、全体の容量が大きく、電力供給の安定性に乏しい再生可能エネルギー(太陽光、風力など)をもとにした発電設備を導入しやすいという利点がある。一方で、日本のような「くし(串)型」(電力系統間が直列に接続されているグリッド)されているではなく、「メッシュ型」(電力系統間が網の目状に接続されたグリッド)の連系となっているため、2006年の欧州大停電注3にも代表されるように、想定外のできごとが起こった場合に、国をまたいだ大規模な停電が発生する危険性もある。

したがって、スマートグリッド全体のセキュリティを考えた場合、「情報利用型」に分類されるデータ保護の観点におけるセキュリティ対策も重要ではあるが、いわゆる「重要インフラ型」に分類される発電や送電のセキュリティについても、第2回で紹介した米国のNERC CIP注4標準のような最低限のセキュリティ対策が必要だと考えられる。これは、本来であれば、EUレベルで検討される問題であるが、先にも述べたように、なかなか統一的な議論を行うのが難しいのが実情だ。

電力会社のスマートメーターシステムに対するセキュリティ対策例

〔1〕Oesterreichs Energie社によるセキュリティ要件カタログ

欧州における取り組みの紹介の最後として、M2M/IoTにおける具体的なセキュリティ対策を紹介する。ここでは、オーストリアの電力会社であるOesterreichs Energie(エストライヒ エナジエ)社が、スマートメーターシステムについて最低限のセキュリティ要件を規定しているカタログである「End-to-End Security for Smart Metering」について説明する。同カタログは、スマートメーターシステムのベンダ入札時に適用されるものである。このカタログの構成について順に説明する。

〔2〕「End-to-End Security for Smart Metering」の適用範囲と特徴

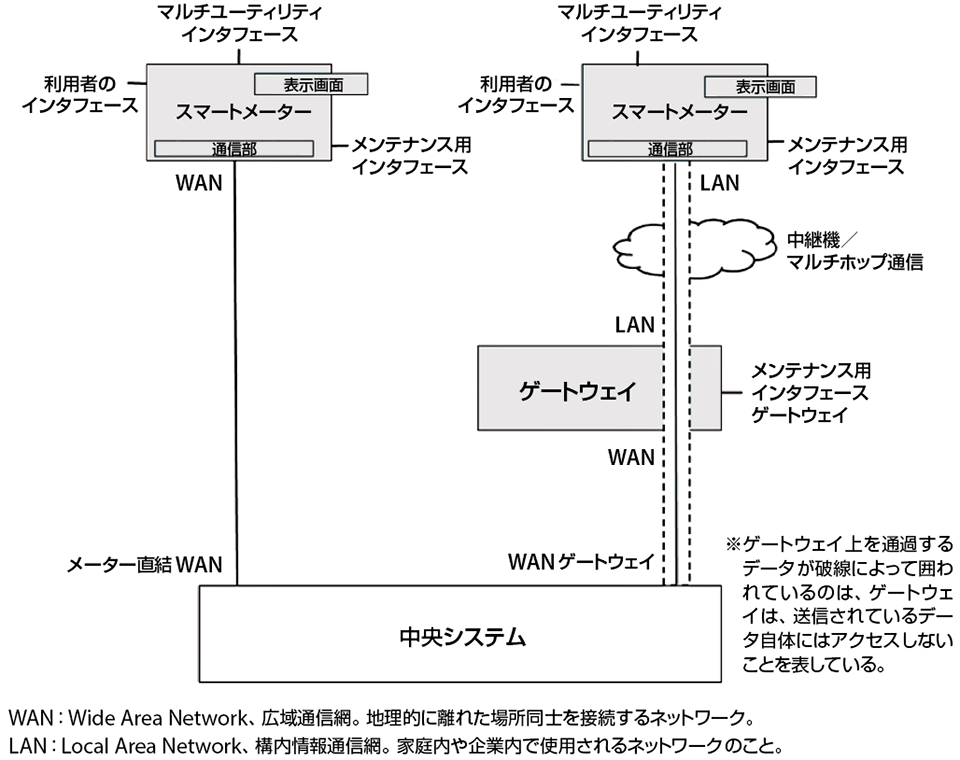

まず、図1のように、「スマートメーター(Meter)」「ゲートウェイ(Gateway)」「中央システム(Central System)」といったスマートメーターシステムを構成する要素が定義されている。図1を見ると、この要件カタログの適用範囲は、いわゆる電力会社が管轄する「Aルート」のシステムであることがわかる。

図1 オーストリアの電力会社(Oesterreichs Energie)のスマートメーターシステム構成図

出所 oesterreichs energie社のスマートメーターシステムのセキュリティ要件カタログ「End-to-End Security for Smart Metering」をもとに日本語化

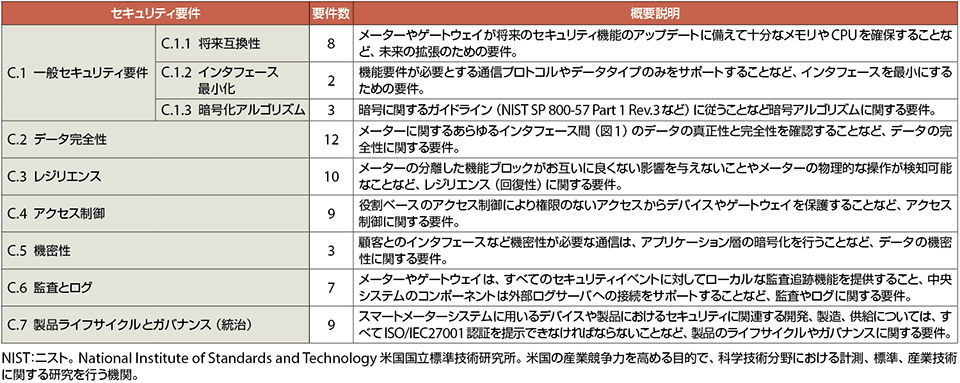

次に、そのシステム全体に対して、表4に示すようにC.1からC.7まで計63個のセキュリティ要件が定義されている。これらは、いわゆる一般の制御システムに対するものではなく、図1で定義したスマートメーターシステムのAルートの構成要素に対して、何をすべきかが書かれている点が特徴である。

表4 オーストリアの電力会社(Oesterreichs Energie)のスマートメーターシステムのセキュリティ要件一覧

出所 Oesterreichs Energie 社のスマートメーターシステムのセキュリティ要件カタログ「End-to-End Security for Smart Metering」(http://oesterreichsenergie.at/branche/stromnetze/sicherheitsanforderungen-fuer-smart-meter.html?file=files/oesterreichsenergie.at/Downloads%20Netze/Smart%20Meter/20150614%20E2E-Sicherheit-Anforderungskatalog-EN.PDF)をもとに筆者作成

また、このカタログは、入札の条件であることから、電力事業者ではなく、ベンダが守るべき条件を規定していることも大きな特徴だ。例えば、C.7の製品ライフサイクルとガバナンスについては、入札の対象となるベンダがISO/IEC27001認証注5を取得していることを求めている。

〔3〕電力会社のセキュリティ対策に貢献するENCS

このセキュリティ要件カタログは、ENCS注6によって作成された。ENCSの担当者によると、他の欧州の電力会社も入札時に同様のカタログを使用しているケースがあるということである。

ENCSは、民間の非営利団体であるため、各国政府の規制機関や欧州の電力会社、ベンダと積極的に情報交換を行い、実用的な対策の開発を行っている。欧州においては、EUという法体制を中心とした枠組みでは、国ごとに事情が異なるため、実効性のある成果(法規制など)が出しにくく、各国の事情に応じて国ごとの対応をしているのが現状である。しかし、ENCSのような民間団体の活動が、欧州の電力会社におけるセキュリティ対策の底上げおよび標準化に貢献していることは注目すべきである。

▼ 注3

2006年11月4日に欧州11カ国で発生した停電。大型客船航行のため、ドイツのエムス河川上部を通る送電線を停止したこと、および想定していた風力発電量が異なっていたことなど複数の原因に起因し、復旧には最長2時間程度かかり、約1,000万人に影響が出たといわれている。背景に、大量の風力発電導入とメッシュ型の連系構造のため送電線に流れる電力量を予想するのが難しくなっていたことが指摘されている。(出典 横山明彦 著、『新スマートグリッド 電力自由化時代のネットワークビジョン』、日本電気協会新聞部、2015年2月)

▼ 注4

NERC:ナーク。North American Electric Reliability Corporation、北米電力信頼度評議会。米国連邦エネルギー規制委員会(FERC)より北米唯一の電力信頼度機関(ERO:Electric Reliability Organization)として認定されている機関。電力システムの信頼性向上のために作られた民間の団体。

CIP:シーアイピー。Critical Infrastructure Protection、重要インフラ防護。ここではNERC(北米電力信頼度協議会)が作成している標準のことを指す。

▼ 注5

ISO/IEC27001:ISO(国際標準化機構) とIEC(国際電気標準会議)が標準化を進める、情報セキュリティマネージメントシステム(ISMS)に関する国際規格。

▼ 注6

ENCS:イーエヌシーエス。European Network for Cyber Security、サイバーセキュリティのための欧州ネットワーク。欧州の重要インフラの強化を目的とする非営利組織。電力分野では、スマートグリッドのセキュリティ対策を中心に活動している。日本においては技術研究組合制御システムセキュリティセンター(CSSC)と協力関係を結ぶなど国際連携にも力を入れている。本部はオランダ・ハーグ。https://www.encs.eu/