重要インフラセキュリティに関する欧州の取り組み

〔1〕European Commission Directive 2008/114/EC

まず、重要インフラセキュリティに関する欧州の取り組みを示すため、表1のEuropean Commission Directive 2008/ 114/ECについて説明する。これは2008年に欧州委員会が開始した取り組みであり、少し古いものではあるが、この指令以降、EUレベルでの重要インフラに対するセキュリティ政策は大きな進捗がないのが実際のところである。

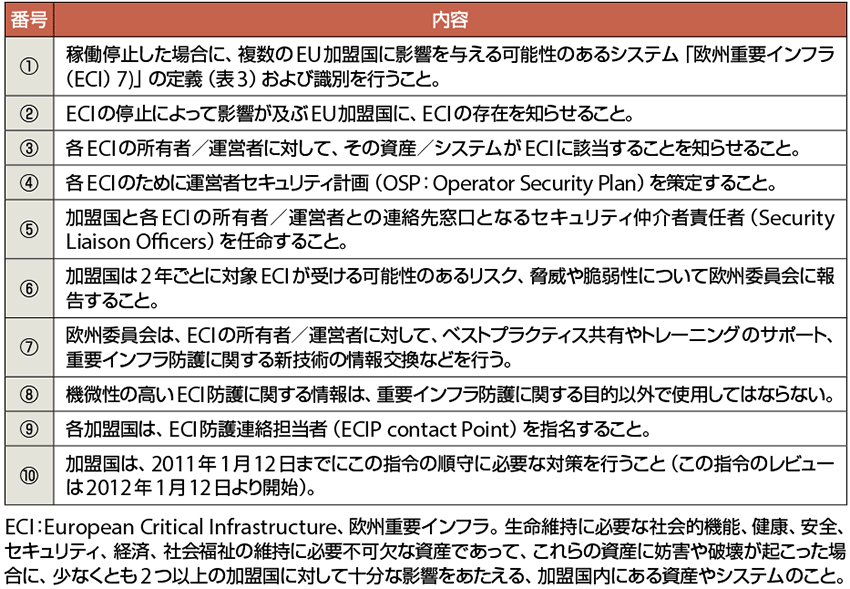

表2に、同指令(Directive)の内容を示す。

表2 European Commission Directive 2008/114/ECの内容

出所 European Commission Directive 2008/114/ECをもとに筆者作成

〔2〕各国ごとに異なる法令

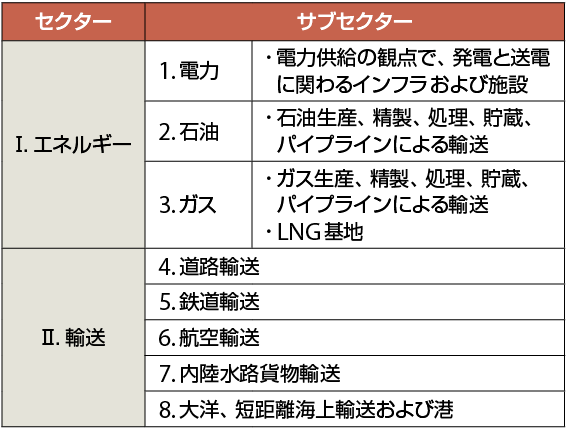

この指令をもとに、すでに一部の国(キプロスとルクセンブルグ)を除いて加盟国で法的な対応が行われている。この「指令」は、国内法で規定されたものがルール(規制内容)になるが、国内法への転換の際には一定の裁量権が与えられているので、各国間で法令が異なる場合もある注1。例えば、小さな島国であるマルタには鉄道や内陸水路がないため、欧州重要インフラ(ECI)の定義から鉄道輸送、内陸水路貨物輸送が除かれている注2。

結局、この指令では、国をまたいで影響を及ぼす可能性のある重要インフラ(エネルギー、輸送)のみを対象としており、例えば、米国や日本で重要インフラの対象となっている「化学」「医療」「水道」「通信」「金融」などの分野が含まれていない。また、規制内容も単にECIを保護するための枠組みを示すだけとなっており、各加盟国の対策状況を十分に底上げするまでには至らないと思われる。

EUレベルでは、各国の事情の違いもあり、なかなか統一的な規制やガイドラインを策定するのが難しいという事情がある。そのため、第2回(2015年10月号)で紹介した米国での取り組みと比べて、具体性に欠けている。

重要インフラセキュリティに関するドイツの取り組み

表3 欧州重要インフラ(ECI)の定義

出所 Commission Directive 2008/114/EC をもとに著者作成

先に述べたように、欧州では、重要インフラのセキュリティに関するEUレベルの取り組みがなかなか進まないのが現状であるが、次に、国レベルの取り組みについての例を見てみよう。

〔1〕ITインフラの安全性向上のための法律

表1に示したように、2015年7月にドイツで、「Gesetz zur Erhöhung der Sicherheit informationstechnischer Systeme:ITインフラの安全性向上のための法律」という、電力を含む重要インフラ事業者に対して、最低限のサイバーセキュリティ対策の実施を義務付ける法案が可決された。この法案によれば、重要インフラ事業者は、2年以内のセキュリティ対策の実施、およびドイツ政府の情報セキュリティ機関の認可の取得が求められ、違反した事業者には最大10万ユーロ(約1,360万円)の罰金が課される。

しかし、実際に行うべき具体的な対策の詳細が決まっていないことや、事業者の負担コストが大きすぎるなどの批判もあるため、この取り組みが他国に波及するかどうかは未知数である。

〔2〕最低限のセキュリティ対策を義務化

このような取り組みは、世界中の流れとして、「重要インフラ型」の業界については、国や業界団体が主導し、最低限のセキュリティ対策を義務化する方向に動いているということの1つの証拠といえる。

▼ 注1

身近な例でいえば、有害物質の電気・電子機器への使用を制限するためのROHS(ロース)指令がこれにあたる。

参考:http://www.meti.go.jp/policy/chemical_management/int/RoHSrev.html

▼ 注2

マルタにおけるEuropean Commission Directive 2008/114/EC対応法、http://www.justiceservices.gov.mt/DownloadDocument.aspx?app=lom&itemid=11808&l=1