802.1ahのフレーム・フォーマット

802.1ahのフレーム・フォーマット

図4に802.1ahで使用するMAC-in-MACのフレームフォーマットを示す。

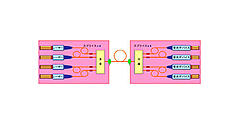

上段に2種類のユーザー・フレーム(アンタグ、およびC-TAGフレーム)を示す。これらに対して、通信事業者網内のVLAN、およびユーザー識別のためのS-TAG(4バイト)を付加したものが、802.1adにおいて規定されるS-TAGフレームである。802.1ad網内ではS-TAGフレームによりユーザー・データのやりとりが行われる。宛先MACアドレスにはユーザーが設定したユーザーMACアドレス(C-MAC DA:宛先アドレス、C-MAC SA:送信元アドレス)が使用され、中継スイッチにおけるアドレス学習にはユーザーMACアドレスとS-TAGに含まれるS-VID(仮想識別子、12ビット)が用いられる。

一方、802.1ah網で使用するMAC-in-MACフレームには、以下に説明するI-TAGフレームとB-TAGフレームの2種類のフォーマットが規定されている。

【1】I-TAGフレーム

S-TAGフレームに対して、さらに802.1ah PBB(バックボーン)網内で使用する「バックボーン宛先MACアドレス(B-MAC DA)」、「バックボーン送信元MACアドレス(B-MAC SA)」、およびユーザー識別情報などを含む「I-TAG」(図5)を付加したものである。

ユーザーMACアドレス(C-MAC DA, C-MAC SA)がバックボーンMACアドレス(B-MAC DA, B-MAC SA)に置き換わり、18バイトのI-TAGが挿入されたフォーマットとなる(※5)。

※5 I-TAG 18バイトの後半12バイトはユーザーMACアドレス(C-MAC DA及びC-MAC SA)がそのまま残されているので、実質的には、S-TAGフレーム全体をMACフレームでカプセル化したうえで6バイトの拡張TAGを挿入したものと同等なフォーマットになっている。

B-MAC SAは、エッジ・スイッチのMACアドレスが使用される。B-MAC DAは送信先のエッジ・スイッチのMACアドレスを指定する。この宛先B-MACアドレスとしては、送信先の端末が収容されているエッジ・スイッチのB-MACアドレスを指定する。

I-TAGは、タグ種類を識別するI-TAG TPID[Tag Protocol Identifier、タグ・プロトコル識別子 (いわゆるEtherType、値は現時点では未定)]の2バイトと、I-TAG PCP(Priority Code Point、優先度コード・ポイント) 3ビット、I-TAG DEI(Drop Eligible Indication、優先廃棄識別)1ビット、I-SID(Service Instance、サービス・インスタンスID)24ビット、および前述のユーザーMACアドレス 12バイトにより構成する。

802.1ahでは、MPLSラベルの20ビットを越える24ビットのサービス・インスタンスIDを使用することで、最大1,600万(224)までのユーザーを識別可能としている。サービスインスタンスIDの値は、802.1ad網と802.1ah PBB網との境界に設置されるエッジ・スイッチ(BEB:Backbone Edge Bridge)において、S-VID(802.1ad網におけるVLAN識別ID、12ビット)からの対応づけによって決定される。この対応づけの方法として、次の2種類のマッピング(対応づけ)方式が規定されている。

・ワン・ツー・ワン(One-to-One)

1つのS-VIDが、1つのI-SIDにマッピングされる。この場合、ユーザーフレーム部分のS-TAGは削除される。

・メニー・ツー・ワン(Many-to-One)

複数のS-VIDが、1つのI-SIDにマッピングされるもので、S-VLANバンドリング(集束)と呼ばれる。この場合、ユーザフレーム部分のS-TAGは維持される。